在Kubernetes(K8s)生态中,Ingress控制器作为集群流量管理的核心组件,承担着外部请求路由、负载均衡和安全策略实施的重任。其中,Nginx Ingress Controller凭借其高性能、灵活性和广泛社区支持,成为企业级部署的首选方案。然而,随着Kubernetes SIG Network宣布Ingress NGINX将于2026年3月正式退役,开发者需提前规划迁移路径。本文将系统梳理Nginx Ingress Controller的技术原理、部署实践及未来演进方向,为技术决策提供参考。

一、Ingress控制器:K8s流量管理的核心枢纽

1.1 从Service到Ingress的演进

Kubernetes原生提供三种服务暴露方式:

- ClusterIP:仅限集群内部访问

- NodePort:通过节点端口映射(端口冲突风险高)

- LoadBalancer:依赖云厂商负载均衡器(成本高且灵活性受限)

Ingress的出现解决了两大痛点:

- 统一入口:通过单个IP+端口(80/443)暴露所有HTTP服务

- 规则驱动:基于域名和路径的精细化路由(如

demo.example.com/api指向不同Service)

1.2 Ingress控制器工作原理

Ingress控制器本质是一个动态配置的反向代理服务器,其核心流程如下:

- 规则监听:通过Kubernetes API Server实时感知Ingress资源变化

- 配置生成:将Ingress规则转换为Nginx配置片段(如

server块和location规则) - 热加载:通过

nginx -s reload实现配置动态更新,无需重启 - 流量分发:根据请求的Host头和路径匹配规则,将流量转发至后端Service

典型架构示例:

yaml

1apiVersion: networking.k8s.io/v1

2kind: Ingress

3metadata:

4 name: demo-ingress

5spec:

6 rules:

7 - host: "demo.example.com"

8 http:

9 paths:

10 - path: /api

11 pathType: Prefix

12 backend:

13 service:

14 name: api-service

15 port:

16 number: 80

17 - path: /web

18 pathType: Prefix

19 backend:

20 service:

21 name: web-service

22 port:

23 number: 80

24二、Nginx Ingress Controller部署实践

2.1 部署方案对比

| 方案 | 适用场景 | 优势 | 劣势 |

|---|---|---|---|

| Manual YAML | 测试环境/定制化需求 | 无外部依赖,完全控制配置 | 部署复杂,维护成本高 |

| Helm Chart | 生产环境(推荐) | 一键部署,支持自定义Values | 需理解Helm模板机制 |

| DaemonSet | 边缘节点部署 | 共享宿主机网络,减少端口占用 | 需手动配置节点亲和性 |

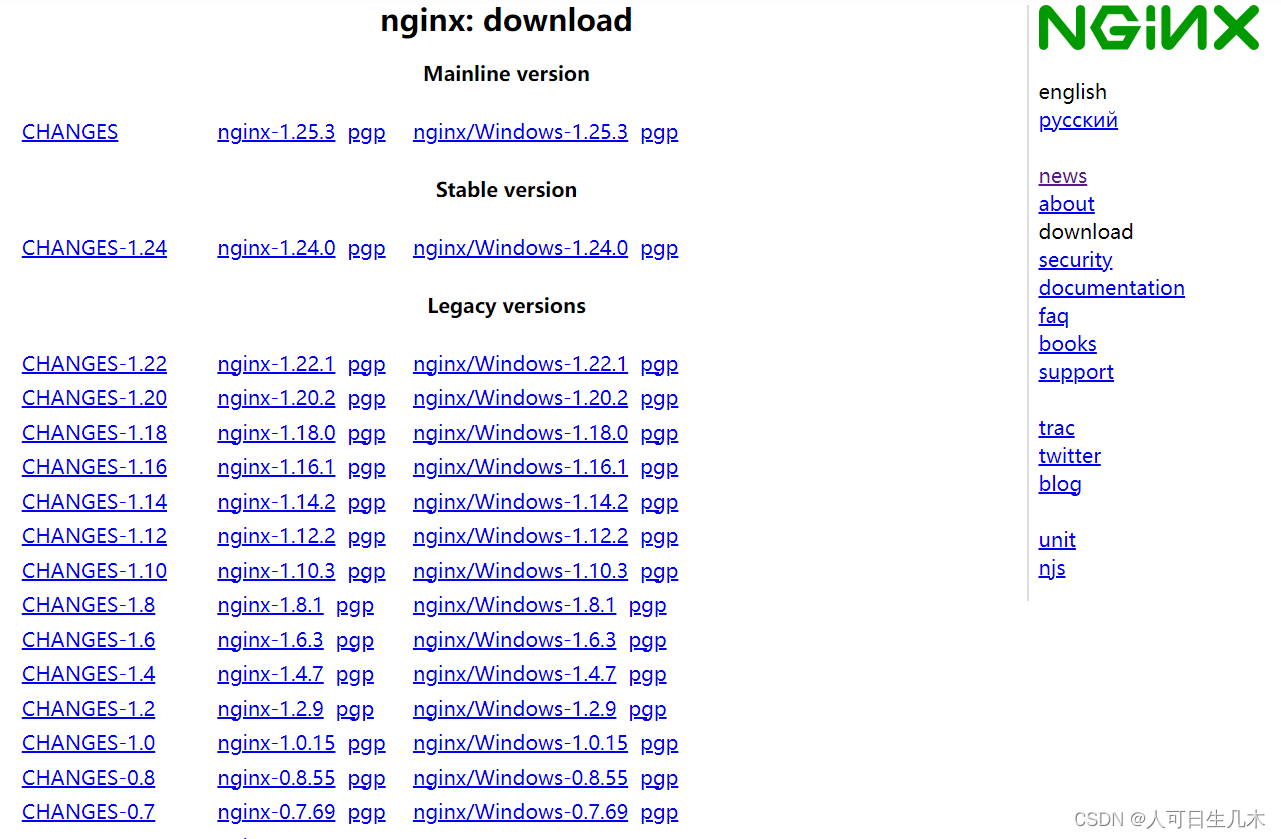

2.2 Helm快速部署指南

步骤1:添加Helm仓库

bash

1helm repo add ingress-nginx https://kubernetes.github.io/ingress-nginx

2helm repo update

3步骤2:自定义Values配置

yaml

1# values.yaml 关键配置示例

2controller:

3 replicaCount: 2

4 service:

5 type: LoadBalancer

6 annotations:

7 service.beta.kubernetes.io/aws-load-balancer-type: "nlb"

8 resources:

9 requests:

10 cpu: "100m"

11 memory: "256Mi"

12 limits:

13 cpu: "500m"

14 memory: "512Mi"

15 config:

16 use-forwarded-headers: "true"

17 proxy-body-size: "20m"

18步骤3:执行部署

bash

1helm install nginx-ingress ingress-nginx/ingress-nginx \

2 --namespace ingress-nginx \

3 --create-namespace \

4 -f values.yaml

52.3 关键配置优化

- SSL终止配置:

yaml

1tls: 2- hosts: 3 - demo.example.com 4 secretName: demo-tls-secret 5通过Cert-Manager自动管理证书:

bash1kubectl apply -f https://github.com/cert-manager/cert-manager/releases/download/v1.13.0/cert-manager.yaml 2 - 会话保持:

yaml

1annotations: 2 nginx.ingress.kubernetes.io/affinity: "cookie" 3 nginx.ingress.kubernetes.io/session-cookie-name: "route" 4 nginx.ingress.kubernetes.io/session-cookie-expires: "172800" 5 - 金丝雀发布:

yaml

1annotations: 2 nginx.ingress.kubernetes.io/canary: "true" 3 nginx.ingress.kubernetes.io/canary-weight: "20" 4

三、安全加固与性能调优

3.1 安全最佳实践

- RBAC权限控制:

yaml

1# 最小权限ServiceAccount示例 2apiVersion: v1 3kind: ServiceAccount 4metadata: 5 name: ingress-nginx 6 namespace: ingress-nginx 7automation: 8 rules: 9 - apiGroups: [""] 10 resources: ["configmaps", "endpoints", "nodes", "pods", "secrets"] 11 verbs: ["list", "watch"] 12 - Webhook验证:

启用Admission Controller防止错误配置注入:yaml1controller: 2 admissionWebhooks: 3 enabled: true 4 patch: 5 enabled: true 6 - 网络策略:

yaml

1kind: NetworkPolicy 2apiVersion: networking.k8s.io/v1 3metadata: 4 name: ingress-nginx-allow 5spec: 6 podSelector: 7 matchLabels: 8 app.kubernetes.io/name: ingress-nginx 9 ingress: 10 - from: 11 - namespaceSelector: {} 12 ports: 13 - port: 80 14 protocol: TCP 15 - port: 443 16 protocol: TCP 17

3.2 性能优化参数

| 参数 | 推荐值 | 作用 |

|---|---|---|

worker_processes |

auto |

根据CPU核心数自动调整 |

worker_connections |

16384 |

单个worker最大连接数 |

keepalive_timeout |

75s |

保持长连接减少TCP握手开销 |

client_header_timeout |

60s |

客户端请求头超时时间 |

proxy_buffer_size |

16k |

代理缓冲区大小 |

ssl_protocols |

TLSv1.2 TLSv1.3 |

禁用不安全协议版本 |

四、未来演进:从Ingress到Gateway API

4.1 Ingress NGINX退役背景

- 技术债累积:注解配置方式导致复杂性指数级增长

- 安全漏洞:如CVE-2025-1974(CVSS 9.8)暴露架构缺陷

- 维护成本:社区贡献者流失,难以持续迭代

4.2 Gateway API优势

| 特性 | Ingress | Gateway API |

|---|---|---|

| 资源模型 | 单资源定义路由 | 分层资源(GatewayClass/Gateway/HTTPRoute) |

| 扩展性 | 有限 | 支持自定义资源扩展 |

| 多协议支持 | HTTP/HTTPS | 原生支持gRPC、WebSocket等 |

| 流量分割 | 需依赖注解 | 内置流量比例控制 |

| 安全策略 | 需外挂WAF | 集成JWT验证、速率限制等 |

4.3 迁移路径建议

- 短期方案:继续使用Ingress NGINX,但需:

- 升级至最新稳定版(v1.15.0+)

- 启用自动安全更新补丁

- 制定迁移时间表

- 长期方案:评估替代方案:

- Envoy Gateway:原生支持Gateway API,适合企业级场景

- Traefik:现代化配置语法,适合中小规模部署

- 云厂商ALB:简化运维但牺牲灵活性

五、总结与展望

Nginx Ingress Controller在Kubernetes流量管理领域留下了浓墨重彩的一笔,其退役标志着云原生生态向标准化、可治理方向的必然演进。开发者需把握以下关键点:

- 立即行动:评估现有部署风险,制定迁移计划

- 技术选型:根据业务规模选择Gateway API实现方案

- 能力建设:提前掌握Gateway API资源模型和CRD操作

正如Kubernetes SIG Network所言:”Ingress NGINX的退役不是终点,而是新一代流量管理标准的起点。”让我们以开放的心态拥抱变革,共同构建更安全、高效的云原生网络架构。

参考文献: